ESET çeşitli Lenovo dizüstü bilgisayar modellerini etkileyen üç güvenlik açığı keşfetti

Siber güvenlikte dünya lideri ESET, Lenovo dizüstü bilgisayarlarda kullanıcıları UEFI kötü amaçlı yazılım yükleme riskine maruz bırakan güvenlik açıkları keşfetti. Bu güvenlik açıklarından yararlanan saldırganlar LoJax ve ESPecter gibi UEFI kötü amaçlı yazılımlarını dağıtıyor ve başarıyla yürütüyor.

ESET Araştırma Birimi, tüm Lenovo dizüstü bilgisayar sahiplerine, etkilenen cihazlar listesini gözden geçirmelerini ve ürün yazılımlarını güncellemelerini şiddetle tavsiye ediyor.

ESET araştırmacıları, çeşitli Lenovo dizüstü bilgisayar modellerini etkileyen üç güvenlik açığı keşfetti ve bu açıkları analiz etti. Bu güvenlik açıklarından yararlanan saldırganlar, UEFI kötü amaçlı yazılımlarını LoJax gibi SPI flaş implantları veya en son keşfedilen ESPecter gibi ESP implantları biçiminde dağıtıyor ve başarılı bir şekilde yürütüyor. ESET, keşfedilen tüm güvenlik açıklarını Ekim 2021’de Lenovo’ya bildirdi. Etkilenen cihazların listesi, dünya çapında milyonlarca kullanıcısı olan yüzden fazla farklı dizüstü bilgisayar modelini içeriyor.

Güvenlik açıklarını keşfeden ESET araştırmacısı Martin Smolár, bu konuda şunları söyledi: “UEFI tehditleri son derece gizli ve tehlikeli olabilir. Bilgisayar ilk açıldığında, kontrolü işletim sistemine aktarmadan önce çalışırlar; bu durum, işletim sistemi devreye girmeden gerçekleştiği için sistemde yüklü olan neredeyse tüm güvenlik önlemlerini atlayabilecekleri anlamına gelir. “Güvenli” olarak adlandırılan bu UEFI arka kapıları hakkındaki keşfimiz, bazı durumlarda UEFI tehditlerinin dağıtımının çok kolay olabileceğini ve son yıllarda gerçek yaşamda daha çok UEFI tehdidinin keşfedilmesinin, saldırganların da bu kolaylığın farkında olmalarından kaynaklandığını gösteriyor.”

UEFI tehditleri son derece gizli ve tehlikeli olabilir

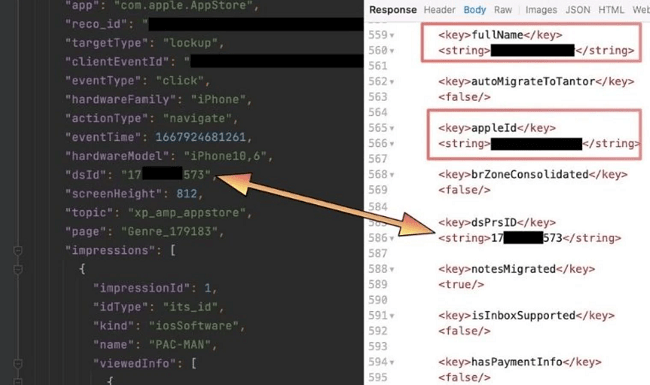

Bu güvenlik açıklarından ilk ikisi olan CVE-2021-3970 ve CVE-2021-3971, UEFI ürün yazılımında yerleşik olarak bulunan “güvenli” arka kapılardır. Bu yerleşik arka kapılar, işletim sistemi çalışırken ayrıcalıklı bir kullanıcı modu işleminden SPI flaş korumalarını (BIOS Kontrol Kaydı bitleri ve Koruma Aralığı kayıtları) veya UEFI Secure Boot özelliğini devre dışı bırakmak için etkinleştirilebilir.

Ayrıca, “güvenli” arka kapı ikili dosyalarını araştırırken üçüncü bir güvenlik açığını da keşfettik: SW SMI işleyici işlevi içinde SMM bellek bozulması (CVE-2021-3972). Bu güvenlik açığı, SMM ayrıcalıklarıyla kötü amaçlı kodun yürütülmesine ve potansiyel olarak bir SPI flaş implantının dağıtımına yol açabilecek şekilde SMRAM’den/SMRAM’e rastgele okuma/yazma olanağı sağlar.

UEFI önyükleme ve çalıştırma hizmetleri; protokoller kurma, mevcut protokolleri bulma, bellek ayırma, UEFI değişken manipülasyonu vb. gibi, sürücülerin ve uygulamaların işlerini yapmaları için gerekli olan temel işlevleri ve veri yapılarını sağlar. UEFI önyükleme sürücüleri ve uygulamaları, protokolleri kapsamlı bir şekilde kullanır. UEFI değişkenleri, önyükleme yapılandırması da dahil olmak üzere çeşitli yapılandırma verilerini depolamak için UEFI modülleri tarafından kullanılan özel bir üretici yazılımı depolama mekanizmasıdır.

Öte yandan SMM, x86 işlemcilerin oldukça ayrıcalıklı bir yürütme modudur. Kodu, sistem firmware’i olarak yazılır ve genellikle gelişmiş güç yönetimi, OEM’e özel kod yürütülmesi ve güvenli firmware güncellemeleri dahil olmak üzere çeşitli görevler için kullanılır.

Smolár bunu şöyle açıklıyor: “Son yıllarda keşfedilen tüm gerçek dünya UEFI tehditlerinin (LoJax, MosaicRegressor, MoonBounce, ESPecter, FinSpy), devreye alınabilmesi ve yürütülebilmesi için güvenlik mekanizmalarını bir şekilde baypas etmesi veya devre dışı bırakması gerekiyordu.”

ESET Araştırma Birimi, tüm Lenovo dizüstü bilgisayar sahiplerine, etkilenen cihazlar listesini gözden geçirmelerini ve ürün yazılımlarını, üretici talimatları uyarınca güncellemelerini önemle tavsiye ediyor.

Eğer mevcut bir güncelleme yoksa veya UEFI SecureBootBackdoor’dan (CVE-2021-3970) etkilenen ve artık güncellenmeyen, eski cihazlar kullanıyorsanız UEFI Secure Boot durumunu istenmeyen değişikliklere karşı korumanın bir yolu, UEFI Secure Boot’u değişirse disk verilerini erişilemez hale getirebilen TPM’ye duyarlı tam disk şifreleme çözümü kullanabilirsiniz.

Kaynak: (BHA) – Beyaz Haber Ajansı

Haber Kaynağı www.sektorel.com.tr

İlgili